Dans un monde où la sécurité numérique est une priorité croissante, sécuriser vos applications mobiles par reconnaissance faciale devient un choix judicieux. Cet article explore les méthodes efficaces pour bloquer l’accès à vos applications, que ce soit via les fonctionnalités natives de votre smartphone ou par l’utilisation d’applications tierces.

Nous analyserons les avantages et les considérations de chaque approche pour vous aider à faire le choix le plus sûr.

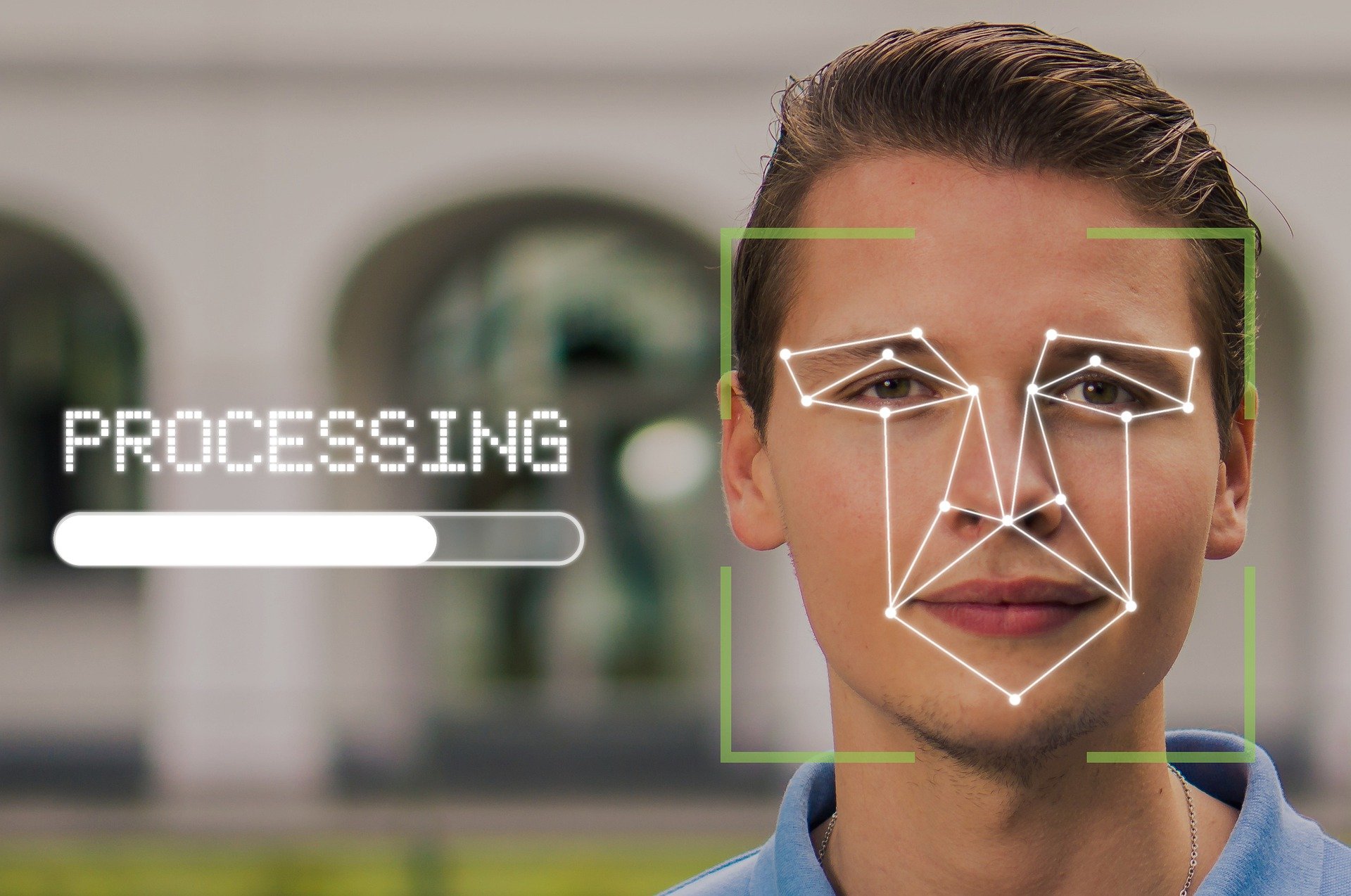

Introduction à la sécurité des applications via la reconnaissance faciale

La reconnaissance faciale, autrefois réservée aux films de science-fiction, est aujourd’hui une réalité quotidienne. Avec l’augmentation des préoccupations en matière de sécurité numérique, bloquer l’accès à ses applications personnelles par reconnaissance faciale est devenu une méthode privilégiée pour sécuriser les données sensibles.

Cet article explore les méthodes efficaces pour sécuriser vos applications en utilisant cette technologie, que ce soit via les fonctionnalités natives de votre smartphone ou par des applications tierces.

Verrouillage natif des applications sur les smartphones

Les smartphones Android et la reconnaissance faciale

Sur Android, depuis la version 9 (Pie), il est possible de verrouiller l’accès à des applications spécifiques via la reconnaissance faciale. Pour activer cette fonctionnalité, l’utilisateur doit se rendre dans les paramètres de son appareil, sélectionner l’option « Sécurité », puis « Verrouillage des applications ». Après avoir choisi les applications à sécuriser, la reconnaissance faciale peut être configurée comme méthode de déverrouillage.

Cependant, il est crucial de noter que la sécurité offerte par la reconnaissance faciale native peut varier selon les modèles de smartphones et n’est pas toujours aussi robuste que celle des solutions tierces.

Les iPhones et Face ID

Pour les utilisateurs d’iPhone, la possibilité de verrouiller les applications via Face ID a été introduite avec iOS 15. Ce système, réputé pour sa précision et sa sécurité, permet aux utilisateurs de configurer le verrouillage en allant dans « Confidentialité et sécurité » sous les paramètres, puis « Verrouillage des applications ». Après sélection des applications, Face ID peut être activé comme méthode de déverrouillage, offrant une couche supplémentaire de sécurité.

Utilisation des applications tierces pour un verrouillage renforcé

Des applications comme IObit Applock, AppLock et Kaspersky App Lock étendent les fonctionnalités de sécurité au-delà de ce que proposent les systèmes d’exploitation natifs. Ces applications offrent non seulement le verrouillage par reconnaissance faciale, mais incluent également des options supplémentaires telles que le verrouillage par empreinte digitale, le code PIN, un système de camouflage d’applications, un faux coffre-fort, et même un VPN pour une sécurité accrue.

- IObit Applock : Disponible sur le Play Store, cette application permet de sécuriser applications, photos, vidéos, et messages. Elle est particulièrement appréciée pour sa simplicité d’utilisation.

- AppLock : Également disponible sur le Play Store, AppLock propose des fonctions similaires à IObit Applock, avec des fonctionnalités supplémentaires comme un système de camouflage d’application et un faux coffre-fort, augmentant ainsi les options de sécurité.

- Kaspersky App Lock : Développée par un éditeur reconnu pour ses solutions de sécurité, cette application offre une protection robuste avec des fonctionnalités avancées, incluant un système de détection d’intrusion et un VPN.

Choisir la meilleure méthode de verrouillage d’applications

La sélection de la meilleure méthode pour sécuriser vos applications dépend de vos besoins spécifiques en matière de sécurité, de fonctionnalités et de simplicité d’utilisation.

- Niveau de sécurité : Si la sécurité est votre priorité absolue, les applications tierces offrant des fonctionnalités avancées sont recommandées, car elles surpassent souvent la reconnaissance faciale native en termes de sécurité.

- Fonctionnalités supplémentaires : Pour ceux qui nécessitent des options comme le camouflage d’applications ou des solutions de faux coffre-fort, les applications tierces sont incontournables.

- Facilité d’utilisation : Pour ceux qui privilégient la simplicité, les fonctionnalités natives du smartphone ou une application tierce facile à utiliser sont les meilleures options.

FAQ sur le verrouillage des applications par reconnaissance faciale

Quelle est la sécurité de la reconnaissance faciale sur Android par rapport à iOS ?

La reconnaissance faciale sur iOS, notamment via Face ID, est généralement considérée comme plus sûre que celle sur Android, car Apple utilise un système de mappage facial en 3D plus avancé.

Les applications tierces sont-elles sûres à utiliser pour le verrouillage des applications ?

Oui, tant que vous téléchargez des applications de développeurs reconnus et fiables. Il est important de vérifier les avis et les permissions requises avant l’installation.

Puis-je utiliser à la fois les fonctionnalités natives et une application tierce pour la sécurité ?

Oui, vous pouvez combiner les deux méthodes pour une sécurité maximale, en utilisant les fonctionnalités natives pour certains aspects et une application tierce pour d’autres fonctionnalités avancées.

A retenir

En somme, la reconnaissance faciale offre une méthode efficace et moderne pour sécuriser vos applications mobiles. Que vous optiez pour la simplicité des solutions natives ou la robustesse des applications tierces, l’important est de choisir une méthode qui correspond à vos besoins en matière de sécurité, tout en restant facile à gérer au quotidien.

N’oubliez pas de régulièrement mettre à jour vos préférences et vos paramètres de sécurité pour faire face aux évolutions constantes des menaces numériques.